Address

304 North Cardinal St.

Dorchester Center, MA 02124

Work Hours

Monday to Friday: 7AM - 7PM

Weekend: 10AM - 5PM

Technische Anforderungen, Zielarchitektur und Spezifikation für eine moderne, BSI-konforme E-Mail-Marketing-Plattform im behördlichen Einsatz – mit Anforderungsliste für Ausschreibungen, Referenzimplementierung und Deployment-Szenarien vom Standard-Setup bis Enterprise-High-Availability.

Dieses Technical Whitepaper richtet sich an IT-Entscheider, CIO und IT-Leiter in Bundesbehörden, Landeseinrichtungen, Kommunen und Forschungsinstituten , die eine moderne E-Mail-Marketing-Lösung evaluieren und dabei Anforderungen an Datensouveränität, IT-Sicherheit und BSI-Grundschutz erfüllen müssen.

Öffentliche Einrichtungen benötigen E-Mail-Marketing-Lösungen, die besonderen Anforderungen genügen: Cloud-basierte SaaS-Tools sind im behördlichen Umfeld häufig keine Option, da sie den Anforderungen an DSGVO, BSI-Grundschutz und Eigenbetrieb oft nicht genügen. Enterprise-Marketing-Suiten aus dem Großunternehmensumfeld sind für reine Newsletter-Use-Cases überdimensioniert. Legacy-Systeme sind veraltet.

Dieses Dokument beschreibt die Anforderungen an eine E-Mail-Marketing-Plattform für den behördlichen Einsatz: moderne Container-Architektur mit On-Premise-Betrieb, BSI-Grundschutz-konform, schnell deploybar. Es enthält eine vollständige technische Spezifikation und Anforderungsliste für Vergabeverfahren.

ℹ️ Hinweis für Vergabeverfahren: Dieses Dokument enthält in Kapitel 10 eine vollständige technische Anforderungsliste, die direkt für Ausschreibungen verwendet werden kann.

| Kapitel | Inhalt | Lesezeit |

|---|---|---|

| 1-3 | Problem-Definition: Warum klassische Lösungen nicht passen | 5 Min |

| 4-5 | Technische Architektur & Deployment-Strategien (Standard-Setup bis HA) | 10 Min |

| 6-7 | Integration, Compliance & Sicherheit (BSI-Grundschutz, IT-SiG, DSGVO) | 8 Min |

| 8-11 | Skalierung, Referenzen, Nächste Schritte & FAQ | 12 Min |

⚡ Für Eilige (5 Minuten):

Lesen Sie Kapitel 1 (Executive Summary) und Kapitel 5 (Deployment-Optionen) . Das gibt Ihnen einen Überblick über Problem, Lösung und drei Deployment-Wege.

🏗️ Für IT-Architekten (15 Minuten):

Fokus auf Kapitel 4-6 : Architektur, Deployment-Strategien und Integration. Hier finden Sie technische Details zu Container-Setup, Galera-Clustering, IaC und API-Integration.

📋 Für Compliance-Officer (10 Minuten):

Lesen Sie Kapitel 2, 3 und 7 : Warum On-Premise nötig ist, regulatorische Anforderungen und technische Compliance-Features (BSI-Grundschutz, IT-SiG, DSGVO). Beachten Sie den rechtlichen Disclaimer am Ende.

📖 Für vollständiges Verständnis (30 Minuten):

Lesen Sie das komplette Dokument von Anfang bis Ende. Es ist chronologisch aufgebaut: Problem → Lösung → Technische Details → Compliance → Nächste Schritte.

💡 Unser Ziel mit diesem Dokument:

Wir möchten IT-Entscheidern in öffentlichen Sektor eine fundierte, technisch präzise Entscheidungsgrundlage geben. Nach der Lektüre sollten Sie wissen: Erfüllt mailfino OnPremise unsere Anforderungen? Welche Deployment-Option passt zu uns? Was müssen wir organisatorisch zusätzlich tun?

Bei Fragen zu spezifischen Themen oder für eine individuelle Demo kontaktieren Sie uns gerne: vertrieb@mailfino.de

mailfino OnPremise füllt die Lücke im Markt: Eine spezialisierte Newsletter-Lösung, die sich schnell deployen lässt, vollständig im eigenen Rechenzentrum läuft und technische Grundlagen für BSI-Grundschutz-Compliance bietet. Fokussiert auf E-Mail. Modern, wartbar, schnell.

Standard-Setup-Deployment ohne monatelange Einführungsprojekte via automatisiertem Installer. Benutzer sind nach kurzer Schulung produktiv. Kein monatelanger Implementierungsaufwand erforderlich.

Von Docker Compose (kleinere Behörden) über Kubernetes bis Infrastructure-as-Code mit Galera-Clustern für Bundesbehörden.

100% Datenhaltung in Deutschland, GoBD-orientiert, technische Basis für BSI-Grundschutz-Audits ab Installation.

Jährliche Flat-Lizenz ohne softwareseitige E-Mail-Limits (Versandkontrolle über behördliche Infrastruktur). Skalierung über eigene Hardware, nicht über Software-Lizenzen.

Für öffentliche Einrichtungen ist Newsletter-Kommunikation kein Nice-to-have, sondern ein essentieller Prozess mit strengen regulatorischen Anforderungen (Datenschutz, IT-Sicherheit, Nachweispflichten).

„Unsere Mitarbeiter möchten E-Mail-Marketing-Tools wie Brevo oder Mailchimp nutzen – aber Cloud-basierte SaaS-Tools sind im behördlichen Umfeld häufig keine Option, da sie den Anforderungen an DSGVO, BSI-Grundschutz und Eigenbetrieb oft nicht genügen. Gibt es eine On-Premise-Alternative mit vergleichbarem Funktionsumfang?“

→ mailfino OnPremise adressiert genau diesen Bedarf: Funktionsumfang moderner E-Mail-Marketing-Tools, aber vollständig im eigenen Rechenzentrum deploybar.

Bei der Beschaffung einer E-Mail-Marketing-Lösung für Behörden zeigt sich eine Lücke im Markt: Es existieren drei Extreme, aber keine passende Mitte für behördliche Anforderungen.

Was diese Plattformen können:

Implementierung: 12-18 Monate, Berater-Teams, sechsstellige Projektkosten

Richtig für: Große Konzerne mit komplexer Multi-Channel-Strategie, die über alle Touchpoints hinweg orchestrieren müssen

Das Problem für Behörden:

Was diese Tools können:

Implementierung: Stunden bis Tage, Self-Service

Richtig für: Start-ups, kleine Unternehmen ohne Compliance-Anforderungen

Das Problem für Behörden:

Das Problem:

| Kriterium | Enterprise-Suiten | Cloud-Tools | Legacy | mailfino |

|---|---|---|---|---|

| Fokus | Multi-Channel | |||

| Setup-Zeit | 12-18 Monate | Stunden | Wochen | Technisch schnell* |

| Compliance | ✓ | ✗ | Bedingt | ✓ On-Premise* |

| Architektur | Komplex | Cloud | Veraltet | Modern (Container) |

| Wartbarkeit | Berater nötig | Vendor | ✗ | ✓ Self-Service |

| Komplexität | Sehr hoch | Niedrig | Mittel | Niedrig-Mittel |

* Bezieht sich auf die technische Bereitstellung. Die Gesamtprojektdauer wird durch organisatorische Freigaben, Sicherheitsprüfungen und behördliche Abstimmungsprozesse bestimmt.

Beispiel-Use-Case: „Person hat Antrag gestellt → 7 E-Mails + 3 SMS + Follow-up über 3 Wochen, mit Predictive Scoring wann sie antwortet“

Beispiel-Use-Case: „Regelmäßige Newsletter an Stakeholder, Anmeldeformulare für Events und Webinare, Double-Opt-In-Prozesse für neue Abonnenten“

Beantworten Sie diese Fragen, um zu prüfen, ob mailfino zu Ihren Anforderungen passt:

Auswertung:

mailfino OnPremise ist keine umfassende Marketing-Automation-Plattform, sondern eine E-Mail-Marketing-Lösung mit dem Funktionsumfang moderner Cloud-Tools – aber vollständig On-Premise deploybar.

Ihre Mitarbeiter kennen bereits Tools wie Brevo oder Mailchimp?

mailfino bietet vergleichbare Funktionen – Newsletter-Versand, Online-Formulare, Listen-Management, Abonnementverwaltung, Tracking – aber im eigenen Rechenzentrum und BSI-Grundschutz-konform. Ihre Mitarbeiter erhalten die gewohnten Funktionen, Ihre IT-Abteilung behält die Kontrolle über die Daten.

Für solche Anforderungen brauchen Sie umfangreiche Multi-Channel-Marketing-Suiten aus dem Enterprise-Umfeld (z. B. Salesforce Marketing Cloud).

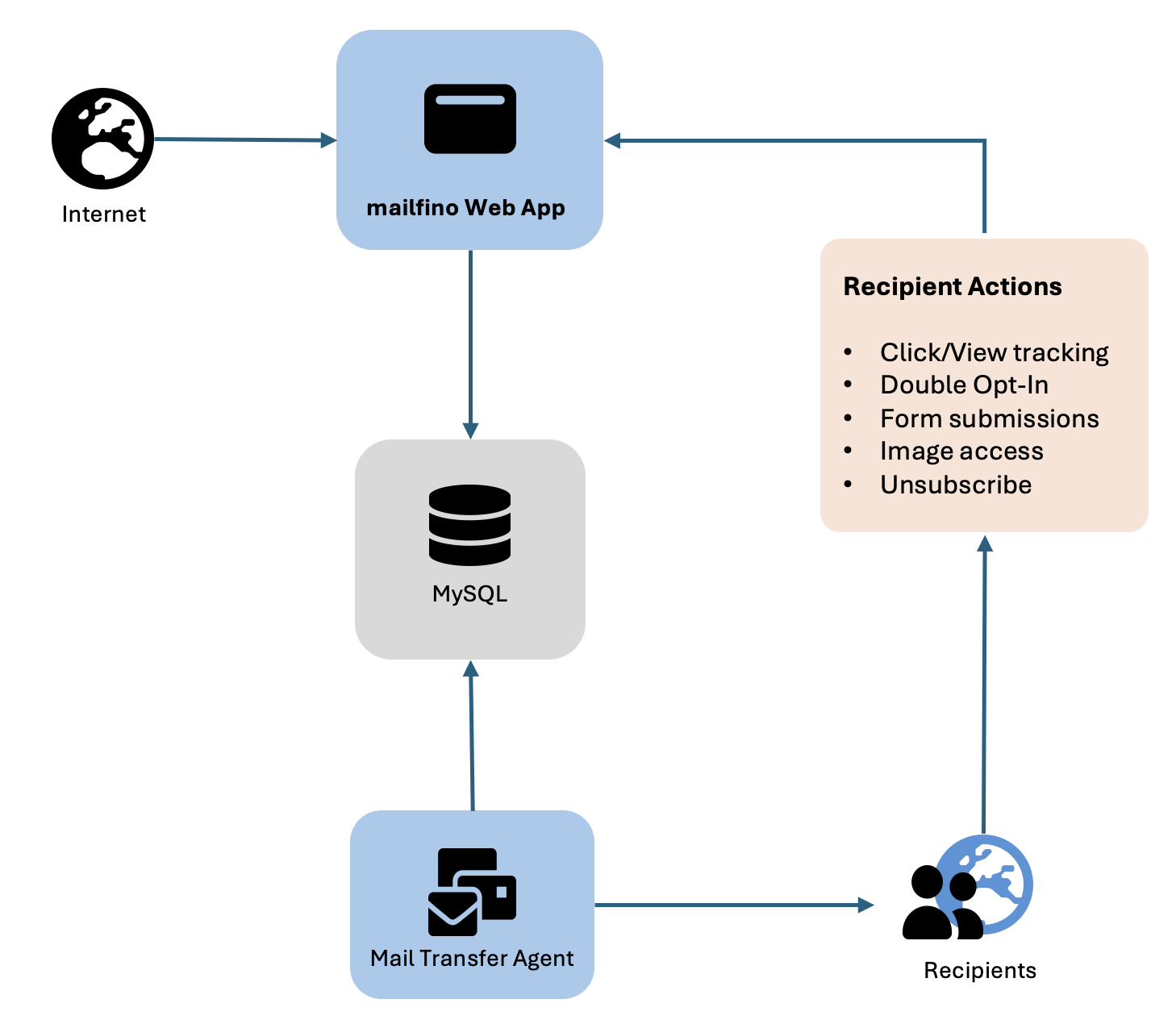

Alle Komponenten laufen in Docker-Containern. Reproduzierbare Deployments, einfache Updates, keine Konflikte mit anderer Software.

Vollständige REST API für Integrationen, Automatisierung und externe Systeme. Keine UI-Abhängigkeit für kritische Workflows.

Web-Frontend und API sind zustandslos und horizontal skalierbar. Load-Balancing einfach möglich.

Jeder Newsletter-Job wird einem MTA zugewiesen. Parallele Jobs über mehrere MTAs, keine Software-Limits.

Die Referenzimplementierung bietet drei Deployment-Modelle für unterschiedliche Anforderungen und Behördengrößen.

Kleinere Behörden, Kommunen, PoC-Projekte, schnelle Evaluierung

Docker Compose auf einzelner VM (VMware/Hyper-V/KVM)

Sehr schnell via automatisiertem Installer-Script

Ohne monatelange Einführungsprojekte produktiv: Installer automatisiert die komplette Installation (Docker, MySQL, mailfino-Container, NGINX, SSL-Zertifikate). Kunde konfiguriert anschließend DNS-Records beim Provider (DKIM-Keys werden im Interface angezeigt) und kann optional einen Relay-Server einbinden.

Keine (Single-VM). Disaster Recovery via VM-Snapshots.

Größere Behörden mit wachsendem Versandvolumen

Kubernetes-Cluster (On-Premise oder Azure Deutschland)

Automatisiertes Deployment (inkl. K8s-Setup, wenn noch nicht vorhanden). Die Gesamtprojektdauer wird durch organisatorische Freigaben und Sicherheitsprüfungen bestimmt.

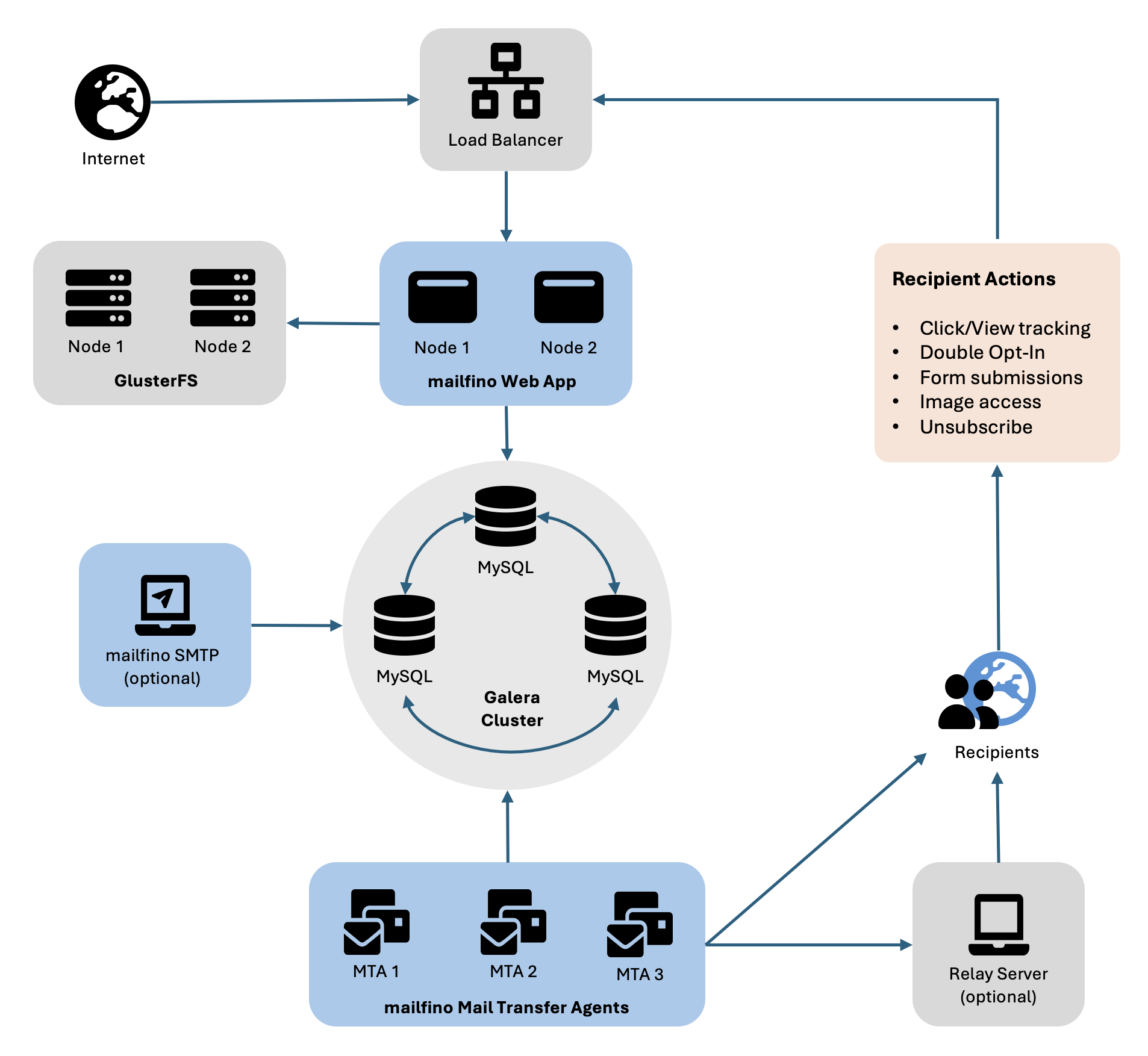

Bundesbehörden, Landesbehörden, kritische Infrastruktur

Terraform + Ansible, Galera Multi-Master Cluster, GlusterFS

Vollautomatisiertes Deployment über Infrastructure-as-Code (Terraform/Ansible). Die tatsächliche Projektdauer wird maßgeblich durch organisatorische Freigaben, Sicherheitsprüfungen und Abstimmungsprozesse bestimmt.

Terraform: Provisionierung der gesamten Infrastruktur

Ansible: Konfiguration und Deployment

Große Bundesbehörde

Architektur:

Ergebnisse:

| Kriterium | Standard-Setup | Kubernetes | IaC + HA |

|---|---|---|---|

| Technische Komplexität | Niedrig | Mittel | Hoch |

| Verfügbarkeit | Single-VM (DR via Snapshot) | Multi-Node (K8s Self-Healing) | 99,95%+ (Multi-Master) |

| Failover | Manuell | Automatisch (K8s) | Automatisch (<30 Sek.) |

| Skalierung | Vertikal (VM größer) | Horizontal (Pods hinzufügen) | Unbegrenzt (Nodes hinzufügen) |

| Updates | Watchtower (Auto) | K8s Rolling Updates | Ansible Zero-Downtime |

| Geo-Redundanz | ✗ | Bedingt | ✓ |

| Ideal für | PoC, einzelne Abteilungen, kleinere Behörden | Wachstum, mehrere Abteilungen | Große Bundesbehörden, höchste Verfügbarkeit |

Die Einführung einer E-Mail-Marketing-Plattform in behördlichen Umgebungen folgt spezifischen organisatorischen und technischen Prozessen, die sich grundlegend von Unternehmenseinführungen unterscheiden.

Wichtig: Die technische Bereitstellung der Software ist nur ein Teilaspekt der Gesamteinführung.

Dauer und Ablauf werden maßgeblich bestimmt durch: Organisatorische Freigabeprozesse, Abstimmungen zwischen Fachabteilungen, IT-Sicherheitsprüfungen, Budget- und Vergabeentscheidungen, Ressourcenverfügbarkeit und behördliche Entscheidungswege – nicht durch die technische Umsetzung der Software selbst.

Die nachfolgende Darstellung beschreibt wesentliche Prozessschritte ohne zeitliche Reihenfolge oder Dauer-Aussagen:

Technische Bereitstellung der Plattform

Integration in bestehende Infrastruktur

Organisatorische und sicherheitsrelevante Prüfungen

Übergang in den produktiven Betrieb

mailfino ist kein Inselsystem, sondern integriert sich nahtlos in bestehende Behörden-IT.

Standard-Modus: Direktversand

mailfino versendet E-Mails über einen eigenen MTA (Mail Transfer Agent) direkt an die Empfänger. Kein externer SMTP-Server erforderlich.

Optional: Relay-Server für bestehende Mail-Infrastruktur

Viele Behörden betreiben eigene Mail-Server mit etablierter IP-Reputation, Compliance-Logging und zentraler Verwaltung. mailfino kann optional so konfiguriert werden, dass ausgehende E-Mails über diese bestehenden SMTP-Server geleitet werden.

Behörde hat Exchange/Postfix für interne Mail → mailfino nutzt diesen als Relay → Alle E-Mails durchlaufen bestehende Compliance-Systeme → IT-Abteilung behält volle Kontrolle.

mailfino bietet eine vollständige REST API für Integrationen mit bestehenden Systemen.

Die mailfino REST API bietet umfassende Funktionen für die Integration in bestehende Systeme:

Aktuell:

Basic Auth oder Bearer Token

Geplant:

API-Keys für vereinfachtes Management

Vollständige API-Dokumentation (Swagger): https://app.mailfino.com/swagger/index.html

SSO-Funktionalität ist derzeit nicht verfügbar, aber in Planung. Die Implementierung soll auf Keycloak basieren.

mailfino bietet eine integrierte Admin-GUI für Monitoring. Externe Monitoring-Tools wie Uptime Kuma können zur Überwachung der Verfügbarkeit genutzt werden, sind aber nicht ins Produkt integriert.

Wichtig: Backup und Disaster Recovery liegen in der Verantwortung des Kunden. mailfino ist eine On-Premise-Lösung – Sie betreiben die Infrastruktur und sind damit auch für Datensicherung und Notfallkonzepte verantwortlich.

Empfohlene Strategien (abhängig von Ihrem Deployment-Modell):

/var/mailfino/userdata

Updates liegen in der Verantwortung des Kunden. mailfino ist eine On-Premise-Lösung – Sie entscheiden, wann und wie Updates eingespielt werden.

Aktuell: Kunde prüft selbst auf neue Versionen. Eine automatische Update-Notification ist in Planung. Release-Notes werden bei neuen Versionen bereitgestellt.

DNS-Konfiguration liegt in der Verantwortung des Kunden. Sie müssen die erforderlichen DNS-Records bei Ihrem DNS-Provider konfigurieren.

In Enterprise-Umgebungen nutzen Kunden meist eigene Zertifikate (z.B. von ihrer internen PKI oder kommerziellen CA).

Die Installation kann je nach Präferenz des Kunden durchgeführt werden:

Bei Fragen oder Problemen während der Installation hilft unser Team – oft wird die Installation gemeinsam in einer Konferenz durchgeführt, um direkt alle Fragen klären zu können.

Firewall-Konfiguration liegt in der Verantwortung des Kunden. Sie müssen die erforderlichen Ports in Ihrer Firewall-Infrastruktur freigeben.

Detaillierte Informationen zu Firewall-Anforderungen, Port-Listen und Sicherheits-Best-Practices finden Sie im Handbuch.

Für öffentlicher Sektor ist Compliance kein Feature, sondern Grundvoraussetzung. mailfino erfüllt alle relevanten Anforderungen ab Installation.

Die Logging-Architektur erfüllt die Anforderungen der GoBD (Grundsätze zur ordnungsmäßigen Führung und Aufbewahrung von Büchern, Aufzeichnungen und Unterlagen in elektronischer Form):

Bei IaC-Deployments können Standard-Härtungsmaßnahmen für Ubuntu-Systeme über Ansible-Playbooks angewendet werden (nach Kundenvorgaben).

Empfehlung: Jährliches externes Penetration Testing, insbesondere bei Internet-Exposure.

Was mailfino technisch bietet:

Was der Kunde zusätzlich tun muss:

Was mailfino technisch bietet:

Was der Kunde zusätzlich tun muss:

mailfino ist derzeit nicht ISO-27001-zertifiziert. Die Architektur folgt Security Best Practices. Formale Zertifizierung kann auf Kundenwunsch durch externe Auditoren erfolgen.

mailfino ist CSA-zertifizierungsfähig (Certified Senders Alliance). Bei Hosted-Varianten ist CSA-zertifizierter Versand direkt verfügbar. Bei Self-Hosted-Installationen können Kunden eine eigene CSA-Zertifizierung bei der CSA beantragen – die Software ist dafür vorbereitet (CSA-ready).

IP-Reputation & Blacklist-Monitoring: Da Self-Hosted-Kunden ihre eigene Infrastruktur betreiben, sind sie für ihre IP-Reputation verantwortlich. Blacklist-Monitoring kann über externe Dienste wie MX Toolbox erfolgen. Ein integriertes Monitoring ist auf der Roadmap.

Ein entscheidender Unterschied zu Cloud-Anbietern: mailfino lizenziert NICHT nach versendeten E-Mails, sondern nach individueller Preisgestaltung basierend auf Abteilungen (1 Abteilung = 10 Benutzer) und benötigtem Funktionsumfang.

mailfino ordnet jeden Versandjob (Newsletter an Liste) einem dedizierten MTA zu.

1 MTA: 1 Job gleichzeitig, mehrere tausend E-Mails/h*

5 MTAs: 5 Jobs parallel, deutlich höherer Durchsatz

10 MTAs: 10 Jobs parallel, sehr hoher Durchsatz

*Geschwindigkeit variiert je nach Hardware, Relay-Server, Ziel-Servern, Content

1 MTA = mehrere tausend E-Mails/Stunde (je nach Setup)

| Behördengröße | E-Mails/Monat | MTAs | Parallele Jobs | Architektur |

|---|---|---|---|---|

| Kleinere Behörde/Kommune | 1M | 2 | 2 | Docker Compose |

| Landesbehörde | 5M | 4-6 | 4-6 | Kubernetes |

| Bundesbehörde | 20M | 8-12 | 8-12 | IaC + HA |

mailfino ändert grundlegend, womit sich Ihre IT-Abteilung beschäftigt:

Diese Anforderungsliste kann direkt in Ausschreibungen und Vergabeverfahren verwendet werden. Sie ist strukturiert nach Kategorien und enthält für jede Anforderung eine Priorität (Muss/Soll) sowie die Information, wie mailfino diese erfüllt.

Format: Die Liste ist bewusst tabellarisch und detailliert formuliert, um die Integration in Leistungsverzeichnisse zu erleichtern.

| ID | Anforderung | Priorität | Erfüllung durch mailfino |

|---|---|---|---|

| I-01 | Die Lösung muss vollständig On-Premise im eigenen Rechenzentrum betrieben werden können ohne Abhängigkeit von Cloud-Diensten Dritter. | Muss | ✅ Ja – vollständig On-Premise, keine Cloud-Komponenten erforderlich |

| I-02 | Die Lösung muss auf Standard-VM-Infrastruktur (VMware, Hyper-V, KVM) betrieben werden können. | Muss | ✅ Ja – läuft auf jeder VM-Plattform mit Docker-Support |

| I-03 | Die Lösung soll eine Kubernetes-basierte Deployment-Option unterstützen. | Soll | ✅ Ja – Kubernetes-Deployment verfügbar (Helm Charts) |

| I-04 | Die Lösung muss eine automatisierte Installation via Script unterstützen. | Muss | ✅ Ja – Installer-Script vorhanden, Setup ohne monatelange Einführungsprojekte |

| I-05 | Die Lösung soll Infrastructure-as-Code (Terraform, Ansible) für reproduzierbare Deployments unterstützen. | Soll | ✅ Ja – Terraform/Ansible Templates verfügbar für HA-Setup |

| I-06 | Die Lösung muss horizontal skalierbar sein (mehrere Nodes). | Muss | ✅ Ja – Web-Nodes und MTA-Nodes können beliebig skaliert werden |

| I-07 | Die Lösung muss Container-basiert sein (Docker/Kubernetes). | Muss | ✅ Ja – vollständig Container-basiert (Docker/K8s) |

| ID | Anforderung | Priorität | Erfüllung durch mailfino |

|---|---|---|---|

| S-01 | Die Lösung muss TLS 1.3 für alle Verbindungen unterstützen. | Muss | ✅ Ja – TLS 1.2/1.3 standardmäßig aktiviert |

| S-02 | Die Lösung soll manipulationssichere Audit-Logs mit Checksummen erzeugen. | Soll | ✅ Ja – Audit-Logs mit SHA-256 Checksummen (optional aktivierbar) |

| S-03 | Die Lösung muss DSGVO-konform sein (Datenspeicherung, Löschung, Auskunft). | Muss | ✅ Ja – Löschfunktionen, Export, Einwilligungsmanagement |

| S-04 | Die Lösung muss Role-Based Access Control (RBAC) unterstützen. | Muss | ✅ Ja – Rollen-/Rechte-System integriert |

| S-05 | Die Lösung soll Single Sign-On (SSO) via SAML 2.0/OAuth 2.0 unterstützen. | Soll | ⚙️ Roadmap – Integrierbar via Proxy (Keycloak, Auth0) |

| S-06 | Die Lösung muss Zwei-Faktor-Authentifizierung (2FA) unterstützen. | Soll | ⚙️ Roadmap Q2/2026 |

| S-07 | Die Lösung muss BSI-Grundschutz-konforme Konfiguration ermöglichen. | Muss | ✅ Ja – Konfigurationsoptionen für Grundschutz-Umgebungen |

| S-08 | Die Lösung darf keine Daten an Dritte übermitteln (vollständige Datensouveränität). | Muss | ✅ Ja – keine externe Datenübermittlung, keine Telemetrie |

| ID | Anforderung | Priorität | Erfüllung durch mailfino |

|---|---|---|---|

| F-01 | Die Lösung muss Newsletter-Versand an E-Mail-Listen ermöglichen. | Muss | ✅ Ja – Kern-Funktionalität |

| F-02 | Die Lösung muss Listen-Management (Segmentierung, Filter) unterstützen. | Muss | ✅ Ja – Dynamische Listen, Filter, Segmente |

| F-03 | Die Lösung muss Double-Opt-In-Formulare bereitstellen. | Muss | ✅ Ja – DOI-Formulare, Bestätigungsworkflow |

| F-04 | Die Lösung muss Event-Anmeldungsformulare mit Bestätigung unterstützen. | Soll | ✅ Ja – Formular-Builder, automatische Bestätigungsmails |

| F-05 | Die Lösung muss Personalisierung (Platzhalter, dynamische Inhalte) ermöglichen. | Muss | ✅ Ja – Platzhalter-System, bedingte Inhalte |

| F-06 | Die Lösung muss Template-Management mit WYSIWYG-Editor unterstützen. | Muss | ✅ Ja – Drag & Drop Template-Editor |

| F-07 | Die Lösung muss Tracking (Öffnungen, Klicks) mit Opt-Out-Möglichkeit bieten. | Muss | ✅ Ja – Tracking aktivierbar, pro Empfänger deaktivierbar |

| F-08 | Die Lösung muss Bounce-Handling und Abmelde-Management unterstützen. | Muss | ✅ Ja – Automatisches Bounce-Processing, Abmelde-Links |

| F-09 | Die Lösung soll A/B-Testing für Newsletter ermöglichen. | Soll | ✅ Ja – A/B-Tests verfügbar |

| F-10 | Die Lösung muss Reporting (Versandstatistiken, Öffnungsraten) bereitstellen. | Muss | ✅ Ja – Detailliertes Reporting-Dashboard |

| ID | Anforderung | Priorität | Erfüllung durch mailfino |

|---|---|---|---|

| A-01 | Die Lösung muss eine REST API für Integrationen bereitstellen. | Muss | ✅ Ja – vollständige REST API |

| A-02 | Die API muss API-Key-basierte Authentifizierung unterstützen. | Muss | ⚙️ Roadmap Q2/2026 |

| A-03 | Die Lösung muss CSV-Import/Export für Kontakte unterstützen. | Muss | ✅ Ja – CSV Import/Export vorhanden |

| A-04 | Die Lösung soll Webhook-Integration für Event-Benachrichtigungen bieten. | Soll | ⚙️ Roadmap Q3/2026 |

| A-05 | Die Lösung muss Relay-Server-Integration (SMTP) unterstützen. | Muss | ✅ Ja – SMTP-Relay konfigurierbar |

| A-06 | Die API muss dokumentiert sein (OpenAPI/Swagger). | Soll | ✅ Ja – OpenAPI-Dokumentation vorhanden |

| ID | Anforderung | Priorität | Erfüllung durch mailfino |

|---|---|---|---|

| B-01 | Die Lösung muss Updates ohne Downtime (Rolling Updates) ermöglichen. | Soll | ✅ Ja – bei Kubernetes/HA-Setup möglich |

| B-02 | Die Lösung muss Backup/Restore-Funktionalität unterstützen. | Muss | ✅ Ja – Datenbank-Backup, Container-Images persistent |

| B-03 | Die Lösung muss Health-Checks und Monitoring-Endpoints bereitstellen. | Muss | ✅ Ja – Health-Check-Endpoints für Monitoring |

| B-04 | Die Lösung soll Prometheus-kompatible Metriken exportieren. | Soll | ❌ Aktuell nicht geplant |

| B-05 | Die Lösung muss strukturierte Logging (JSON) unterstützen. | Soll | ✅ Ja – JSON-Logging konfigurierbar |

| B-06 | Die Lösung muss Dokumentation (Admin-Handbuch, API-Docs) bereitstellen. | Muss | ✅ Ja – Admin-Handbuch & API-Dokumentation verfügbar |

| ID | Anforderung | Priorität | Erfüllung durch mailfino |

|---|---|---|---|

| H-01 | Die Lösung soll Multi-Node-Deployment ohne Single Point of Failure ermöglichen. | Soll | ✅ Ja – HA-Setup mit Galera Cluster oder K8s |

| H-02 | Die Lösung soll automatisches Failover bei Node-Ausfall bieten. | Soll | ✅ Ja – <30 Sekunden Failover bei HA-Setup |

| H-03 | Die Lösung soll Load-Balancing über mehrere Nodes unterstützen. | Soll | ✅ Ja – HAProxy oder K8s Ingress |

| H-04 | Die Lösung soll Geo-Redundanz (Multi-Datacenter) ermöglichen. | Soll | ✅ Ja – möglich mit Galera Multi-Master |

| ID | Anforderung | Priorität | Erfüllung durch mailfino |

|---|---|---|---|

| L-01 | Die Lösung muss vergaberechtskonform (Deutschland/EU) beschafft werden können. | Muss | ✅ Ja – deutsche GmbH, reguläres Beschaffungsverfahren |

| L-02 | Die Lizenzierung muss transparent sein (pro Kontakt oder pro Server). | Muss | ✅ Ja – Lizenzierung nach Versandvolumen oder Flatrate |

| L-03 | Die Lösung soll Support-Optionen (Ticket, E-Mail, Telefon) bieten. | Soll | ✅ Ja – Support-Level wählbar (Standard bis Premium) |

| L-04 | Der Hersteller sollte in Deutschland/EU ansässig sein. | Soll | ✅ Ja – deutsche GmbH (4OfficeAutomation GmbH) |

mailfino OnPremise wird seit über 10 Jahren in regulierten Umgebungen eingesetzt.

cobra computers‘ brainware GmbH

Führender CRM-Anbieter im deutschsprachigen Raum

Seit 2012

13 Jahre Produktivbetrieb

Für Produkte: cobra AddressPlus und CRM Pro

Ausgangssituation: cobra verfügte über einen eigenen Serienmailer für einfache E-Mail-Versendungen. Für professionelles Newsletter-Kommunikation mit rechtssicherem Double-Opt-In (DOI) benötigten sie jedoch eine spezialisierte Lösung.

Lösung: cobra computers‘ brainware GmbH bietet mailfino seit 2012 als White-Label-Lösung unter dem Namen „News & Mail Service“ für ihre CRM-Kunden an. Das System läuft als eigenständiger Service vollständig unter cobra-Branding.

„cobra wählte mailfino für professionelles Newsletter-Kommunikation mit rechtssicherem Double-Opt-In. Die Langzeit-Stabilität über 13 Jahre in einer produktiven B2B-SaaS-Umgebung belegt die Zuverlässigkeit der Architektur.“

Medizintechnik-Hersteller

Global tätiges Unternehmen (anonymisiert)

2-Jahres-Projekt (gesamte CRM-Migration)

Technisches Setup: Zeitnah umsetzbar

Ausgangssituation: Migration von cobra CRM zu SAP. Vor der Migration mussten Stammdaten von über 50.000 Kunden abgeglichen werden. Eine Cloud-Lösung kam aus Datenschutzgründen nicht infrage .

Lösung: mailfino OnPremise als Plattform für vollautomatischen Stammdatenabgleich. E-Mails mit Abgleich-Anfrage wurden ausgesendet, ein Formular sammelte die aktualisierten Daten ein, und über das cobra Add-In kamen sie zurück in die Datenbank.

„Das Projekt zeigt mailfino als flexible Plattform für temporäre Use Cases: Technisches Setup ohne monatelange Einführungsprojekte, vollautomatische Workflows (E-Mail → Formular → Datenbank), und Datenschutz-konforme On-Premise-Verarbeitung für kritische Stammdaten.“

Asset Manager

Investmentgesellschaft (anonymisiert)

öffentliche Verwaltungen

Institutionelle Anleger

Anforderung: Tägliche Newsletter und Event-Einladungen an institutionelle Anleger mit automatisiertem Teilnehmermanagement.

Lösung: mailfino für Newsletter-Versand und Formular-basiertes Event-Management. Anmeldungen zur Teilnahme an Veranstaltungen werden über mailfino-Formulare eingesammelt und automatisch zu cobra CRM zurückgespiegelt.

„Das Beispiel zeigt mailfino als integrierte Lösung für Investor Relations: Newsletter-Versand kombiniert mit Formular-Management und CRM-Synchronisation. Die cobra-Integration ermöglicht einen durchgängigen Workflow ohne Medienbrüche.“

Nachdem die Anforderungen definiert sind, können Sie die Referenzimplementierung (mailfino OnPremise) evaluieren und prüfen, ob sie Ihre spezifischen Bedürfnisse erfüllt.

In einem Demo-Termin zeigen wir Ihnen, wie die Referenzimplementierung mailfino OnPremise die in diesem Dokument spezifizierten Anforderungen erfüllt. Wir diskutieren Ihre spezifischen Anforderungen, Infrastruktur und Compliance-Vorgaben.

Zielgruppe: IT-Leiter, CIO, IT-Architekten, Vergabestellen

Kein Risiko. Keine Vorabkosten. Kein monatelanges Projekt.

In einem kurzen Demo-Termin zeigen wir Ihnen mailfino live und besprechen Ihren spezifischen Use Case.

Die folgenden Fragen werden von IT-Entscheidern häufig gestellt, wenn sie mailfino evaluieren:

Das ist eine häufige Anfrage: Mitarbeiter kennen moderne E-Mail-Marketing-Tools aus dem privaten Umfeld oder von früheren Arbeitgebern und möchten diese Funktionen auch im Behördenkontext nutzen.

Das Problem: Cloud-basierte SaaS-Tools wie Brevo, Mailchimp oder ähnliche sind im behördlichen Umfeld häufig keine Option, da sie den Anforderungen an DSGVO, BSI-Grundschutz und Eigenbetrieb oft nicht genügen – Datenstandort außerhalb Deutschland/EU, fehlende Kontrolle über Datenverarbeitung, schwierige Nachweisbarkeit für BSI-Grundschutz-Audits.

Die Lösung: mailfino bietet den gleichen Funktionsumfang – Newsletter-Erstellung, Online-Formulare, Abonnementverwaltung, Tracking, Segmentierung – aber vollständig On-Premise im eigenen Rechenzentrum. Ihre Mitarbeiter erhalten die gewohnten Funktionen moderner E-Mail-Marketing-Tools, Ihre IT-Abteilung behält die vollständige Kontrolle über Daten und Infrastruktur.

Das Standard-Setup (Docker Compose) läuft auf einer einzelnen VM und benötigt keine speziellen Skills. Die Installation erfolgt nach Kundenwunsch: selbst via Installer-Script, gemeinsam in einer Konferenz mit unserem Team, oder komplett durch 4OfficeAutomation. Deployment erfolgt ohne monatelange Einführungsprojekte bis System produktiv. Monitoring erfolgt über die Admin-GUI, externe Tools wie Uptime Kuma können optional eingebunden werden. Updates sind dokumentiert und getestet. Für High-Availability-Setups benötigen Sie Kubernetes-Kenntnisse – aber nur wenn Sie HA tatsächlich brauchen. Die meisten Kunden starten mit Standard-Setup.

Nein. Niemand kann Compliance garantieren , da die finale Bewertung immer beim Kunden und dessen Compliance-Abteilungen liegt. mailfino stellt die technische Basis bereit: On-Premise-Betrieb, Logging, dokumentierbare Architektur, Datensouveränität. Sie müssen jedoch eigene Prozesse definieren (z.B. welche E-Mails sind IT-SiG-relevant?), organisatorische Maßnahmen umsetzen und interne Dokumentation erstellen. mailfino ist ein Werkzeug – keine Compliance-Garantie.

Umfangreiche Enterprise-Marketing-Suiten (wie sie in Großunternehmen eingesetzt werden) sind vollständige Multi-Channel-Plattformen mit komplexer Orchestrierung (E-Mail, SMS, Push, Social, Journey-Builder). Wenn Ihr primärer Use Case Newsletter-Versand und Formular-Verwaltung ist, sind diese Systeme überdimensioniert. Typische Enterprise-Projekte dauern 12-18 Monate mit sechsstelligen Budgets. mailfino fokussiert sich auf E-Mail und ist schnell produktiv. Wenn Sie komplexe Multi-Channel-Automation brauchen, sind solche Enterprise-Suiten die richtige Wahl – für reine Newsletter-Use-Cases nicht.

Ihre Docker-Images und Daten liegen bei Ihnen On-Premise . Sie können das System weiterbetreiben. mailfino basiert auf Standard-Technologien (Docker, MySQL, PHP) – kein Vendor-Lock-in durch proprietäre Formate. Im Notfall können Sie Wartung selbst übernehmen oder einen Dienstleister beauftragen. 4OfficeAutomation ist seit über 10 Jahren am Markt und mailfino wird aktiv weiterentwickelt, aber: Sie sind nicht abhängig.

Kontakt-Import: CSV-Import oder API-basierte Migration. Auch bei größeren Kontaktmengen üblicherweise zeitnah möglich. Templates: Müssen in mailfino nachgebaut werden – mailfino nutzt spezielle Elemente, die darauf ausgelegt sind, dass E-Mails in Outlook korrekt dargestellt werden und auf allen Geräten responsive sind (im Gegensatz zu generischen HTML-Templates). Aufwand: meist 1-2 Tage abhängig von der Anzahl. Parallel-Betrieb: Sie können beide Systeme parallel betreiben und schrittweise umstellen. Keine Downtime nötig. Der Aufwand hängt von Ihrem Alt-System ab, aber die meisten Kunden sind kurzfristig produktiv.

Es gibt keine „versteckten“ Kosten, aber Sie sollten einplanen: (1) Hardware – VM/Server-Ressourcen (typisch: 1-3 VMs für Standard-Setup), (2) Strom/Hosting – falls On-Premise im eigenen RZ, (3) Backup-Infrastruktur – für MySQL-Dumps und Userdata, (4) Betrieb – interne IT-Ressourcen oder Managed-Service. Die Lizenzkosten sind fix (Abteilungen + Funktionsumfang). Im Gegensatz zu Cloud haben Sie planbare Kosten ohne variable „Überraschungen“ bei Peaks.

Ja, grundsätzlich möglich. Ihre Daten liegen in Standard-MySQL-Datenbanken und können per CSV/API exportiert werden. Docker-Images sind portabel. Templates nutzen mailfino-spezifische Elemente – das ist bewusst so: Im Gegensatz zu generischen HTML-Templates (z.B. aus Canva), die zwar hübsch aussehen aber in Outlook oft brechen oder auf Mobilgeräten nicht funktionieren, sind mailfino-Templates speziell für zuverlässige Darstellung optimiert. Templates müssen bei einem Wechsel im Zielsystem nachgebaut werden. Ein Wechsel bedeutet immer Aufwand (Daten-Migration, Template-Nachbau, User-Schulung) – unabhängig vom System.

Die Referenzimplementierung bietet zwei optionale Log-Systeme:

Wichtig: Es gibt keine formale WORM-Zertifizierung. Für rechtssichere Archivierung mit zertifizierter Revisionssicherheit können externe WORM-Storage-Lösungen oder Archivierungssysteme integriert werden. Die Plattform bietet die technische Basis mit optionalen Checksummen-gesicherten Audit-Logs , aber nicht die vollständige zertifizierte Revisionssicherheit „out of the box“. Bei Bedarf können Integrations-Optionen besprochen werden.

In einem kurzen Demo-Termin zeigen wir Ihnen mailfino live und besprechen Ihren spezifischen Use Case.

Wichtig: Dieses Whitepaper beschreibt die technischen Funktionen und Architektur von mail Wichtig: Dieses Whitepaper beschreibt die technischen Funktionen und Architektur von mailfino OnPremise. Aussagen zu „Compliance“, „BSI-Grundschutz-konform“, „IT-SiG“, „GoBD“ und ähnlichen Begriffen beziehen sich auf die technischen Grundlagen und Features , die mailfino bereitstellt.

mailfino ist ein technisches Tool. Compliance und rechtliche Konformität entstehen durch die Kombination aus:

⚠️ Wichtig: Wir sind keine Rechtsanwälte und können keine rechtsverbindliche Auskunft darüber geben, ob Ihre konkrete Implementierung allen regulatorischen Anforderungen entspricht. Konsultieren Sie für rechtliche Fragen Ihre Rechts- und Compliance-Abteilung oder einen spezialisierten Rechtsanwalt.